はじめに

クラウドで従業員の ID 管理をしたいと題して、前回は EMS E5 で有効な機能の一つである「ユーザーリスク」と「サインインリスク」のポリシーを条件付きアクセスポリシーを使って設定しました。

今回は、特権 ID を管理するということで、EMS E5 で有効な機能の一つである Privileged Identity Management (以下、PIM) について紹介したいと思います。

PIM とは

Privileged Identity Management では、時間ベースおよび承認ベースのロールのアクティブ化を提供して、対象リソースに対する過剰、不要、または誤用であるアクセス許可のリスクを軽減します。

Privileged Identity Management とは? – Microsoft Entra | Microsoft Learn

今回は、グローバル管理者が一般ユーザーに対して特権認証管理者 (任意のユーザーの認証方法の情報を表示、設定、リセットする権限をもつ) の資格を一時的に付与し、付与されたユーザーがロールをアクティブ化する流れを紹介したいと思います。

特権 ID の資格を割り当てよう

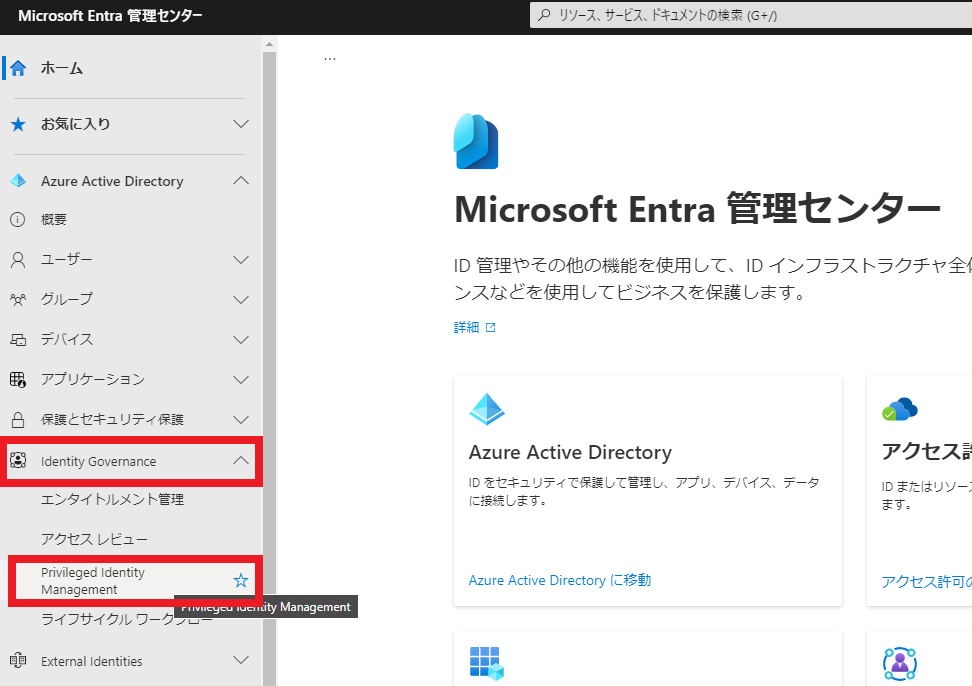

1. グローバル管理者は Microsoft Entra 管理センター (https://entra.microsoft.com) にアクセスします。Azure Active Directory の [Identity Governance]-[Privileged Identity Management] をクリックします。

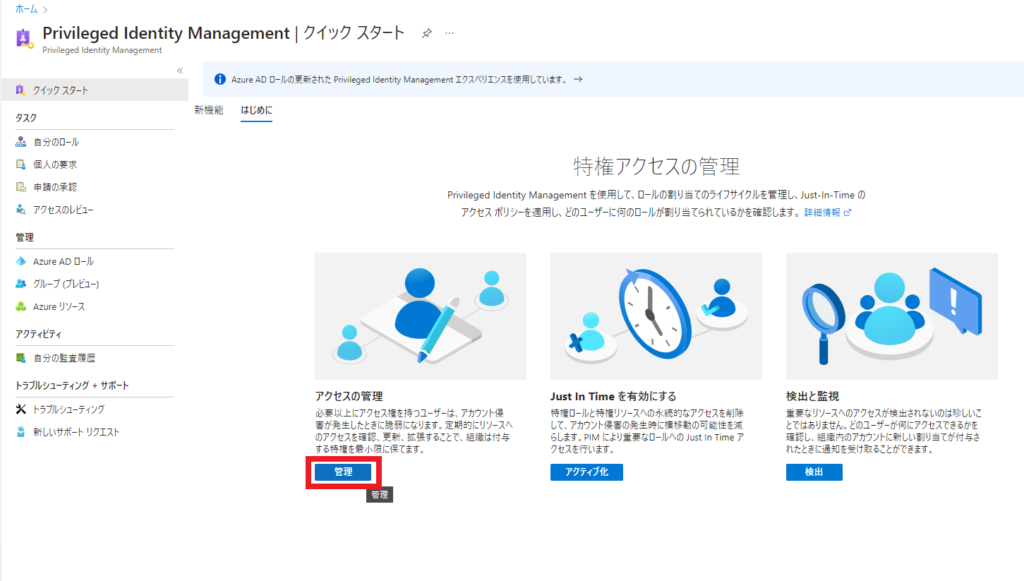

2. PIM の画面が表示されるので、クイックスタートの [管理] ボタンをクリックします。

3. ロールの一覧が表示されるので、そこから「特権認証管理者」を選択してみましょう。

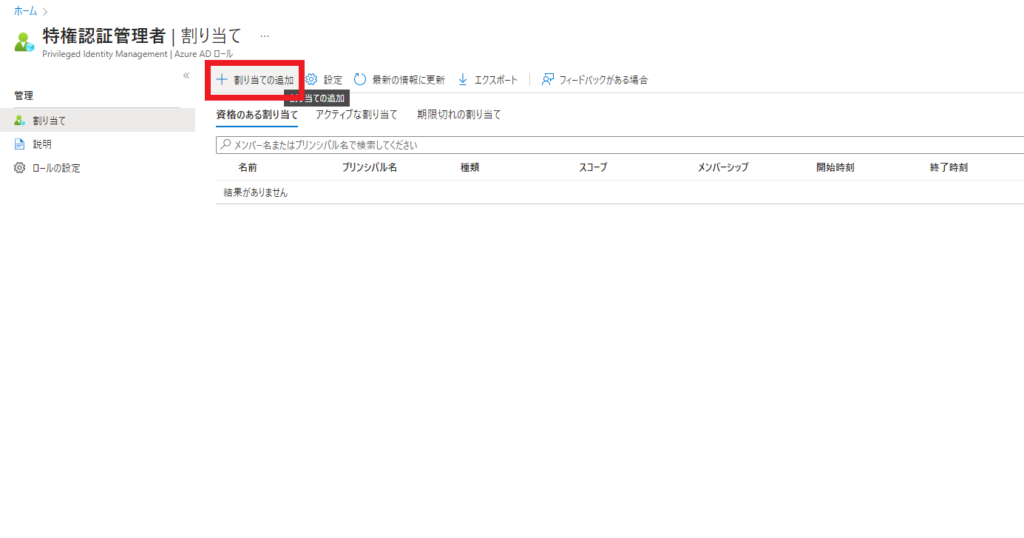

4. 特権認証管理者の割り当ての画面が表示されるので、[割り当ての追加] をクリックします。

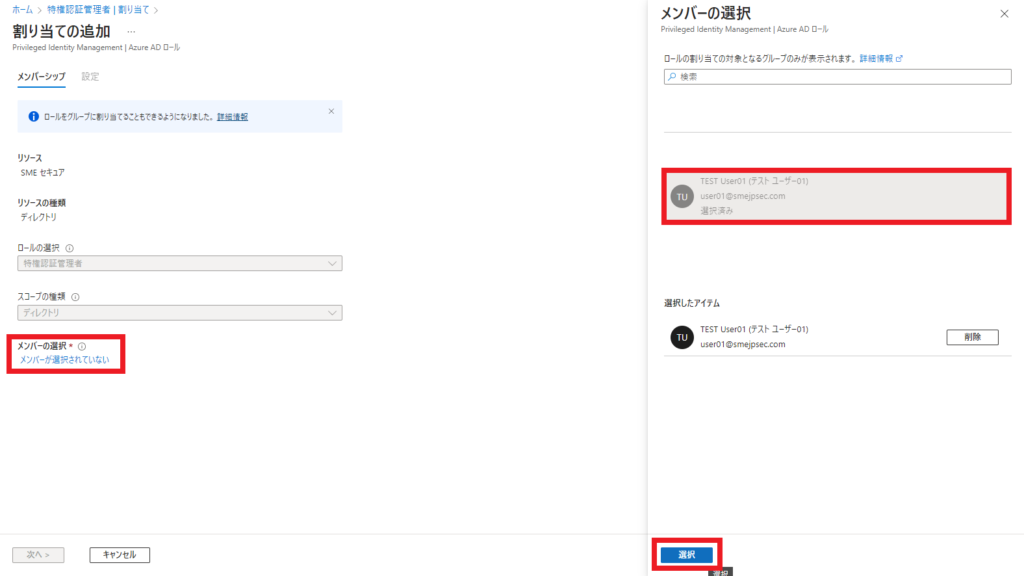

5. 割り当ての追加画面で [メンバーの選択] の部分をクリックすると、画面右側にメンバーの選択画面が表示されます。ロールを割り当てるユーザーを選択して [選択] ボタンをクリックします。

6. メンバーの選択の下部に選択されたメンバーが表示されるので、[次へ] をクリックします。

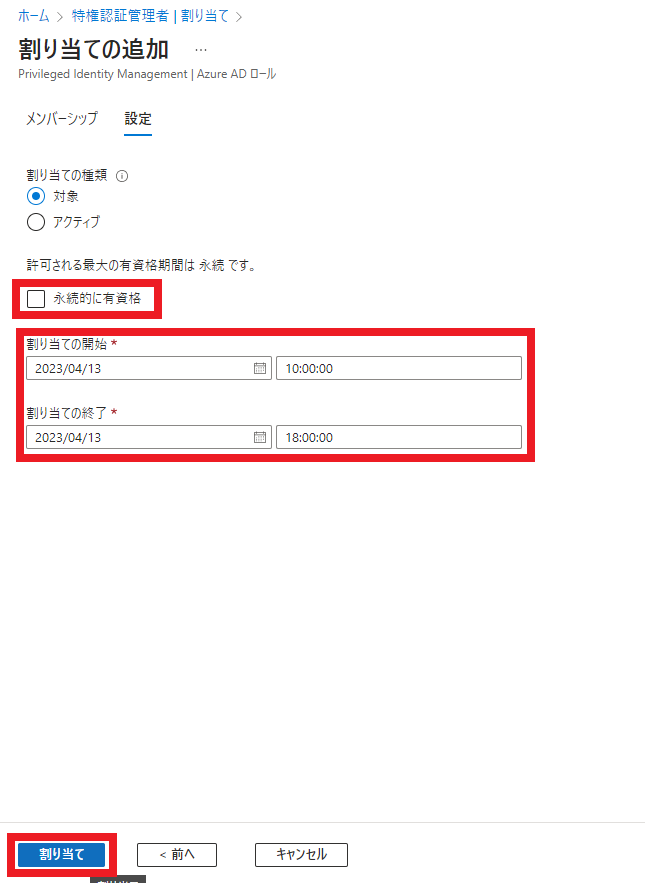

7. 割り当ての追加の設定タブに移動するので、[永続的に有資格] のチェックボックスをオフにして、割り当ての開始と終了を入力します。下図では 8 時間資格を割り当てています。設定完了後 [割り当て] をクリックします。

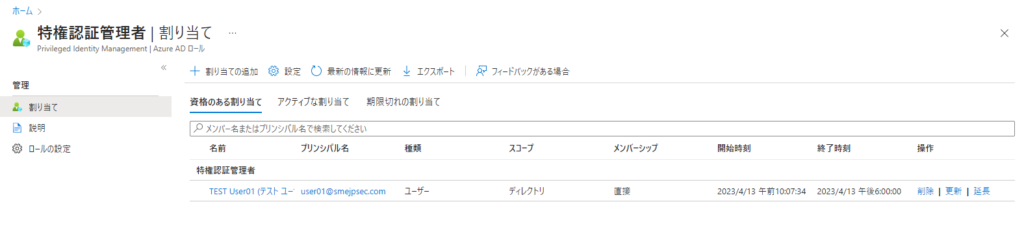

8. 割り当て画面一覧に特権資格を割り当てたユーザーが表示されます。

特権ロールをアクティブ化しよう

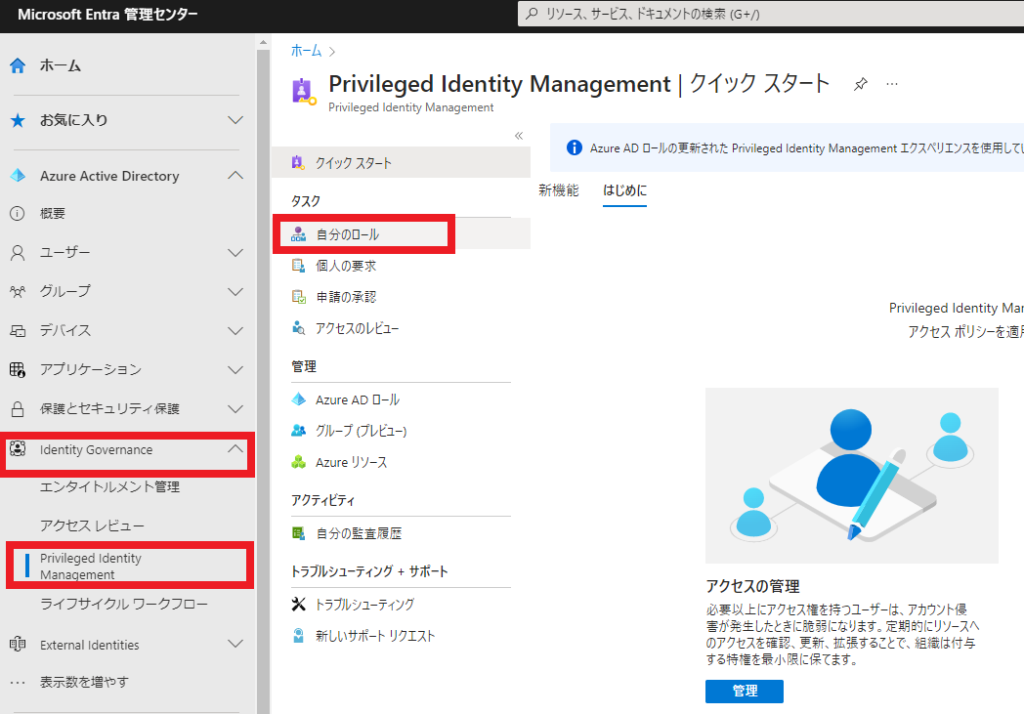

1. 続いて、割り当てられたユーザーで Microsoft Entra 管理センター (https://entra.microsoft.com) にアクセスします。Azure Active Directory の [Identity Governance]-[Privileged Identity Management] をクリックし、タスクの [自分のロール] をクリックします。

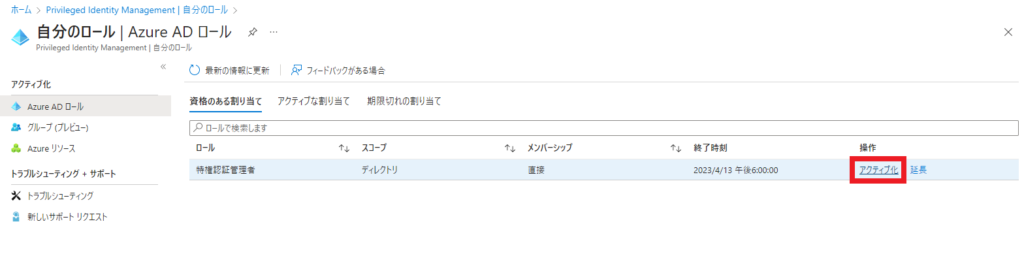

2. Azure AD の自分のロールのうち、資格のある割り当てタブに先ほど割り当てられた特権認証管理者ロールが表示されています。操作列の [アクティブ化] をクリックします。

3. 画面右側にアクティブ化の理由を記入する画面が表示されるので、理由を記載し [アクティブ化] をクリックします。これで、特権認証管理者のロールをアクティブ化することができました。

認証方法の再登録を要求しよう

1. 実際に特権認証管理者の動作確認をするため、事前に TEMP User02 を作成しておいたので、その多要素認証手段をリセットしてみましょう。Azure Active Directory の [ユーザー]-[すべてのユーザー] をクリックしたのち、事前に作成した TEMP User02 をクリックします。

2. TEMP User02 のユーザー概要が表示されるので、左ペインの [管理]-[認証方法] をクリックします。

3. 認証方法に電話番号が記載されています。画面上部の [多要素認証の再登録を要求する] をクリックします。

4. すると認証方法が削除されることが確認できました。

終わりに

今回は、特権 ID 管理で EMS E5 で有効な機能の一つである PIM の機能を紹介しました。PIM にはロールによって申請・承認のプロセスも存在しますが、今回は割愛させていただきました。詳細については以下をご覧ください。

PIM で Azure リソース ロールの要求を承認する – Microsoft Entra | Microsoft Learn

次回は、EMS E5 で有効な機能の一つであるアクセスレビューの機能について紹介できればと思います。

コメント